Après Flashback, les adorateurs de la pomme qui utilisent d'anciennes versions de Java ont une raison de plus de s'inquiéter.

Sophos a mis à jour Sabpab, un nouveau cheval de Troie ''basique'' pour plateforme Mac OS X. Il utilise la même vulnérabilité Java que Flashback et s'installe lui aussi grâce à un ''injecteur'' (drive-by download). Pas plus que Flashback, Sappab n'exige d'intervention spéciale de la part de l'utilisateur pour infecter un système grâce à l'utilisation de la vulnérabilité Exp/20120507-A . Il suffit de visiter une page Web infectée.

Selon Sophos, Sabpab installe une porte dérobée qui permet à des pirates de capturer des copies d'écran, télécharger des fichiers et exécuter des commandes sur les Mac infectés à distance.

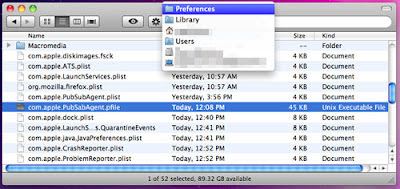

Sabpab crée les fichiers :

…. /Users/<user>/Library/Preferences/com.apple.PubSabAgent.pfile (le maliciel)

…. /Users/<user>/Library/LaunchAgents/com.apple.PubSabAgent.plist (la ''persistance'')

Il suffirait de les supprimer (?).

Symantec aussi évoque OSX.Sabtab mais pour estimer que son risque de propagation est faible. Aucune des deux sociétés de sécurité informatique ne fait cependant d'estimation sur le nombre d'ordinateurs infectés et donc la taille du botnet.

New Mac OS X Backdoor Trojan Discovered===> It's time for Mac users to wake up and smell the coffee. Mac malware is becoming a genuine issue, and cannot be ignored any longer. <===

Malware : nouvel outil d'Apple et arrivée de Sabpab

Ça devient banal une grosse cochonnerie dans les ordinateurs de Apple.

@+