Phrozen Keylogger

#1

Posté 31 août 2013 - 14:43

@Th-Crown

Il faut être sévère envers soi-même pour aller toujours plus haut. ^^

« Le Keylogger comprend trois versions distinctes : la version Lite (gratuite), la version professionnelle et la version Ultimate. La version Lite contient seulement le programme keylogger, la version professionnelle est la version Lite avec une liste noire et la synchronisation (plus quelques autres fonctions supplémentaires ). La version finale vient avec des fonctions de surveillance supplémentaires (comme la Webcam et le bureau de surveillance). »

« Phrozen Keylogger Lite est un keylogger puissant et convivial spécialement conçu pour les systèmes Microsoft Windows. Phrozen Keylogger Lite est compatible avec toutes les versions actuellement prises en charge de Windows, ce qui signifie concrètement de Windows XP au récent Windows 8. »

« Phrozen Keylogger Lite a été spécialement créée pour capturer toutes les frappes de tout type de clavier (PS / 2, USB et même des claviers virtuels). Les frappes capturées sont stockées dans une base de données locale. Là, ils sont triés par leur nom du processus et la fenêtre active dans un journal. »

« Phrozen Keylogger Lite fonctionne silencieusement en arrière-plan. Lorsque le programme est correctement installé sur un ordinateur, il va capturer furtivement toutes les frappes tout en restant caché de chaque utilisateur. Il ne ralentit pas l'ordinateur sur lequel il est installé. »

« Phrozen Keylogger Lite vous donne également la possibilité de gérer des mots dans une liste noire. Quand un tel mot est entré par touches vous recevrez immédiatement un e-mail qui contient l'ensemble du contexte dans lequel ce mot de la liste noire apparaît. C'est une fonction très utile: supposons que vous avez défendu à votre fils d'aller à un site de jeu spécifique et il y va contre votre gré. Dans ce cas, vous recevrez immédiatement un e-mail qui vous avertit de cette transgression. »

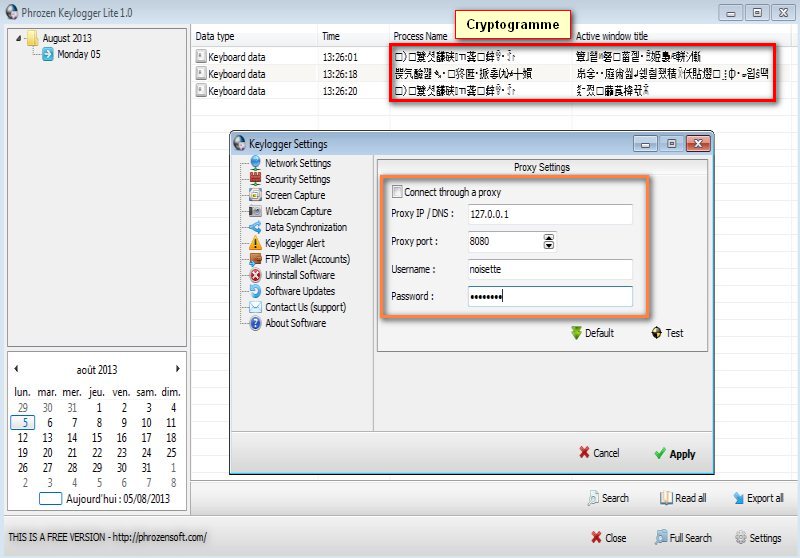

Cette capture d'écran montre le contrôle partiel de Phrozen keylogger. Il est impossible d'obtenir ce résultat dans une utilisation normale.

#2

Posté 31 août 2013 - 16:08

Il faut être sévère envers soi-même pour aller toujour plus haut. ^^

Cette capture d'écran montre le contrôle partiel de Phrozen keylogger. Il est impossible d'obtenir ce résultat dans une utilisation normale.

Salut Tristan

Je ne connaissais pas ce logiciel. Je suis partagé à son sujet. Je connais des clients qui seraient intéressé par son utilisation (pour surveiller leurs enfants, leurs conjoint(e)s. Mais en même temps, je suis pour le respect de la vie privée, et découvrir qu'il y a en a un sur mes machines, me mettrait en beau Tabarnak. J'aurais même des envies de "meurtre" (Marde, j'ai employé un mot que Prixm va entendre. Je vais être surveillé par la NSA). J'aime beaucoup les cryptogrammes sur la photo. Le langage est bien imagée, mais j'ai des difficultés à traduire.

#3

Posté 31 août 2013 - 18:03

Je considère le keylogger comme un malware. Il existe d'autres produits, moins intrusifs, pour contrôler l'activité des enfants sur le net. Je démontre simplement la possibilité de contourner le master password de l'intrus.

#4

Posté 01 septembre 2013 - 07:32

bonjours, pour voler espionner ... à l’insu de l'utilisateur il y vraiment un max de possibilités !!

perso j’évite de les mentionner sur les forums , pour éviter de donner trop d'idée à certains ^^ (attention je dis ça pas pour toi car chacun est libre )

je suis comme Th-Crow : même façon de penser !!

bonne journée ![]()

MSI MPOWER MAX + I5 4670 K + CORSAIR HYDRO H75 + 16 GO CRUCIAL ELITE + Asus GTX 660 TI O/C + SSD INTEL + 2 TO + 1TO WIN 8.1 64 BIT +COMODO SECURITY + DUAL BOOT LINUX VOYAGER 64 BIT + COMODO SECURITY

Tablette : Asus transformeurTF300 (10.1 pouce ) -- Ainol Novo7 cristal 2 (7 pouce) - Pipo max pro M1 - M9 -- M6 (10.1-9.7-9.7 pouce)

#5

Posté 01 septembre 2013 - 07:55

#6

Posté 01 septembre 2013 - 08:15

perso j’évite de les mentionner sur les forums , pour éviter de donner trop d'idée à certains ^^ (attention je dis ça pas pour toi car chacun est libre )

Les ''certains'' auxquels tu penses ont tôt fait de trouver des sites beaucoup plus explicites qu'Infomars.

Je pense que notre rôle est d'informer, de mettre en garde contre toutes les formes de perversions dans le monde de l'informatique et de l'Internet.

@+

"They who can give up essential liberty to obtain a little temporary safety, deserve neither liberty nor safety."(Benjamin Franklin)

#7

Posté 01 septembre 2013 - 09:56

Ma présentation originale a été modifiée. Je ne la reconnais pas. C'est un peu désagréable. Bref...

#8

Posté 01 septembre 2013 - 11:44

je suis pour toute info( du moins sur certaine limite ^^) , mais elle doit être complète, si on informe d'un danger il est bien aussi de dire comment se protéger!

il y a les antilogger !

comme celui par exemple qui est gratuit: http://www.zemana.co...-free/overview/

bye

MSI MPOWER MAX + I5 4670 K + CORSAIR HYDRO H75 + 16 GO CRUCIAL ELITE + Asus GTX 660 TI O/C + SSD INTEL + 2 TO + 1TO WIN 8.1 64 BIT +COMODO SECURITY + DUAL BOOT LINUX VOYAGER 64 BIT + COMODO SECURITY

Tablette : Asus transformeurTF300 (10.1 pouce ) -- Ainol Novo7 cristal 2 (7 pouce) - Pipo max pro M1 - M9 -- M6 (10.1-9.7-9.7 pouce)

#9

Posté 01 septembre 2013 - 14:04

il y a les antilogger !

comme celui par exemple qui est gratuit: http://www.zemana.co...-free/overview/

En version gratuite, Zemana me semble bien limité. Dans ce compte là, il y a aussi KeyScrambler.

Certains préfèreront Neo’s SafeKeys qui existe même en version portable.

@+

"They who can give up essential liberty to obtain a little temporary safety, deserve neither liberty nor safety."(Benjamin Franklin)

#10

Posté 01 septembre 2013 - 15:34

Salut Th-Crown,

Je considère le keylogger comme un malware. Il existe d'autres produits, moins intrusifs, pour contrôler l'activité des enfants sur le net. Je démontre simplement la possibilité de contourner le master password de l'intrus.

Je suis d'accord avec toi, le Keylogger est un malware. Et d'ailleurs, je parlais hier soir dans un dîner (au Québec, c'est un souper, le dîner ayant lieu le midi) du keylogger pour contourner les mots de passe.

#11

Posté 01 septembre 2013 - 15:43

La conversation était-elle intéressante ?

#12

Posté 01 septembre 2013 - 17:09

Cela a été surtout une bonne soirée détendue. Nous étions deux Français (celui qui invitait) et moi au milieu d'une 10 aines d'amis Québécois. D'ailleurs ce français ingénieur des eaux à la retraite, pour marquer son origine, se déplace l'été dans une 2CV blanche. Sur bien des choses, les Québécois se prennent moins la tête que les Français.

#13

Posté 31 octobre 2016 - 19:55

"J'ai une question à vous posez concernant mon hack.

Comment j'ai pu avoir ce hack dans mon PC ? Est-ce par internet via des logiciels télécharger , ou est ce que ce Hack à seulement pu être installer par une personne de mon entourage sur mon PC ?" https://www.nicolasc...lite-t3170.html

Infomars aurait pu l'aider à débusquer l'espion. Tant pis !

1 utilisateur(s) en train de lire ce sujet

0 membre(s), 1 invité(s), 0 utilisateur(s) anonyme(s)