Sergey Golovanov … Securelist : TDL4 - Top Bot …

"TDSS, le malware détecté par Kaspersky Anti-Virus est la menace la plus sophistiquée à ce jour. TDSS utilise tout une gamme de méthodes pour échapper au contrôle de signature ainsi qu'à la détection heuristique et proactive. Il utilise le chiffrement afin de faciliter la communication entre ses zombies et le centre de contrôle et de commande du botnet. TDSS dispose également d'un puissant composant rootkit, ce qui lui permet de dissimuler la présence d'autres types de logiciels malveillants dans le système".

… "[TDL-4] est pratiquement indestructible."

TDL-4, la dernière version du rootkit TDSS initialement apparu en 2008, est utilisé comme une porte dérobée persistante pour installer d'autres types de logiciels malveillants. Plus de 4,5 millions de PCs auraient été infectés dans les trois premiers mois de 2011, dont 28% aux USA et 3 % (environ 135.000) en France.

Comme les versions précédentes de TDSS, TDL-4 est essentiellement distribué par des "partenaires". Les auteurs du maliciel ne développent pas eux-mêmes le botnet (réseau d'ordinateurs infectés), mais préfèrent payer des tiers pour cela. Selon les termes et conditions particulières, les partenaires sont payés entre 20 US$ et 200 US$ par tranche de 1.000 PCs infectés, suivant le pays concerné … à part la petite mère Russie.

Quand il se propage via des supports amovibles, TDL-4 crée les fichiers setup.lnk, myporno.avi.lnk et pornmovs.lnk, en plus de autorun.inf. Ces fichiers sont des raccourcis vers le fichiers rundll32.exe, avec des paramètres pointant vers les DLL du maliciel. C'est une technique standard utilisée par de nombreux programmes malveillants.

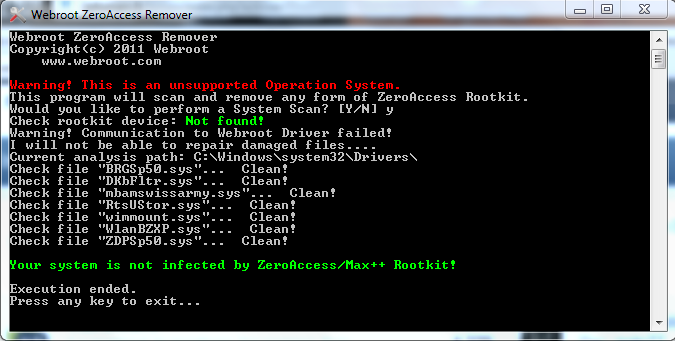

- TDL-4 infecte le MBR (master boot record - secteur 0 du disque dur) où est stocké le code d'amorçage du système d'exploitation et qui est utilisé après que le BIOS ait effectué ses contrôles de démarrage. Parce qu'il installe son rootkit sur le MBR, il est invisible à la fois le système d'exploitation et des logiciels de sécurité conçus pour détecter les codes malveillants,

- Non seulement TDL-4 est camouflé mais il peut maintenant supprimer des PCs infectés une vingtaine de ses concurrents les plus communs y compris GBOT, Zeus et Optima,

- A la demande, il peut installer une trentaine de maliciels différents comme de faux anti-virus, des outils de spam etc. Le coût de la location ne commencerait qu'à 100 US$ par mois. Il efface ensuite le code utilisé,

- Il est maintenant capable d'infecter les versions 64 bits de Windows en contournant le contrôle de signature effectué en mode noyau qui a été conçu pour permettre aux pilotes de n'être installés que s'ils ont été signées numériquement par une source fiable,

- La capacité à créer des serveurs DHCP sur le réseau donne également plus de puissance de propagation à cette version de TDSS.

Ce qui rend le botnet indestructible est la combinaison de son cryptage de pointe et l'utilisation d'un réseau public peer-to-peer (P2P) KAD pour la diffusion des instructions données par le centre de contrôle et de commande du botnet.

Roel Schouwenberg … Kaspersky …

"De la façon dont la P2P est utilisé par TDL-4, il sera extrêmement difficile de décrocher ce botnet".

@+